Статистика по трафику защитного профиля

Как пользоваться статистикой, какие данные в неё попадают и что значит каждый график.

Что такое статистика по трафику

Статистика по трафику — набор графиков, который показывает, сколько и какого трафика обработал очиститель с помощью конкретного защитного профиля.

Говоря проще, это статистика по DDoS-атакам. Вы увидите, сколько (и какого) нелегитимного и легитимного трафика приходило во время атак на ваш набор подсетей.

|

Данные отображаются в агрегированном виде, без разбивки на конкретные IP и подсети. |

Что попадает в эту статистику:

-

Трафик к IP-адресам, привязанным к данному защитному профилю, отправленный во время DDoS-атаки

Что не попадает в эту статистику:

-

Трафик к IP-адресам, привязанным к данному защитному профилю, отправленный в обычное время (когда нет DDoS-атаки)

-

Трафик IP-адресам, привязанным к другим защитным профилям

Почему в статистику попадает именно этот трафик?

Потому что это статистика по трафику, обработанному с помощью конкретного защитного профиля, а профиль используется только во время DDoS-атаки и только для фильтрации пакетов к конкретным подсетям / наборам IP-адресов.

Напомним, как работает наша система защиты:

-

В обычное время трафик проходит напрямую к вашим серверам, минуя систему очистки. Когда начинается DDoS-атака, маршрут перестраивается: трафик сначала проходит очистку и только после этого отправляется на ваш ресурс.

-

Система очистки состоит из географически распределённых серверных кластеров.

-

Каждый сервер системы очистки называется очистителем. Его задача — фильтровать трафик от DDoS-атак с помощью разработанного нами ПО DosGate.

-

На каждом очистителе установлены защитные профили. Защитный профиль — это набор правил фильтрации трафика, заданный для конкретных подсетей и наборов IP-адресов.

-

Когда трафик проходит через очиститель, тот находит нужный профиль и фильтрует пакеты по его правилам.

В результате в статистику, которой посвящена эта статья, попадает только трафик, обработанный с помощью конкретного защитного профиля — то есть пакеты, отправленные во время DDoS-атаки на IP-адреса, привязанные к этому профилю.

Как узнать, какие IP-адреса привязаны к профилю?

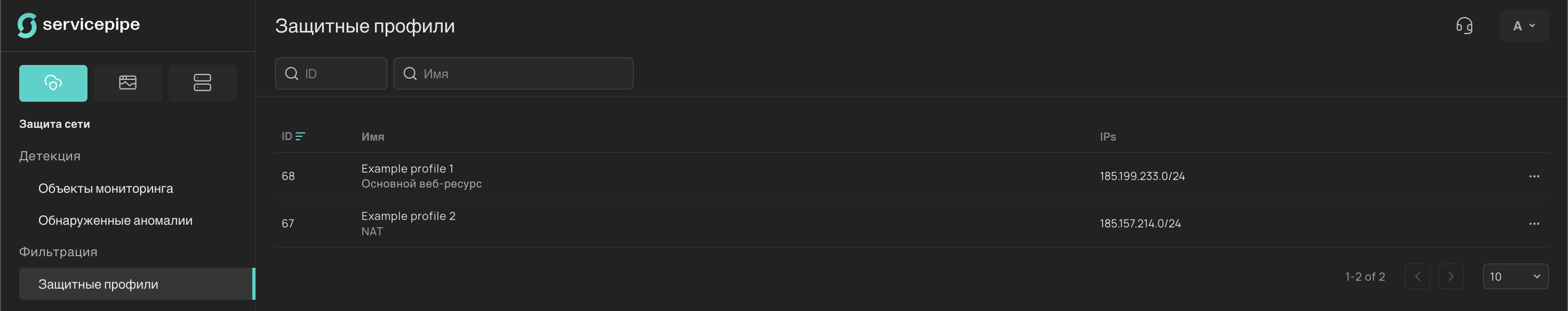

Откройте раздел Защита сети и выберите пункт Защитные профили. Вы увидите список профилей. В столбце IPs указан список связанных с ними адресов.

Как открыть статистику

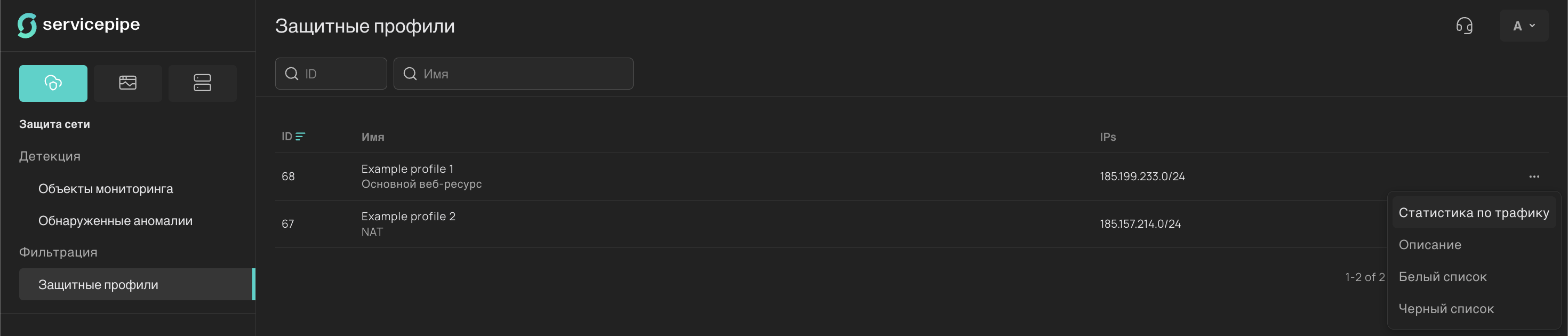

Откройте раздел Защита сети и выберите пункт Защитные профили. Напротив нужного профиля нажмите на три точки (…) и выберите Статистика по трафику.

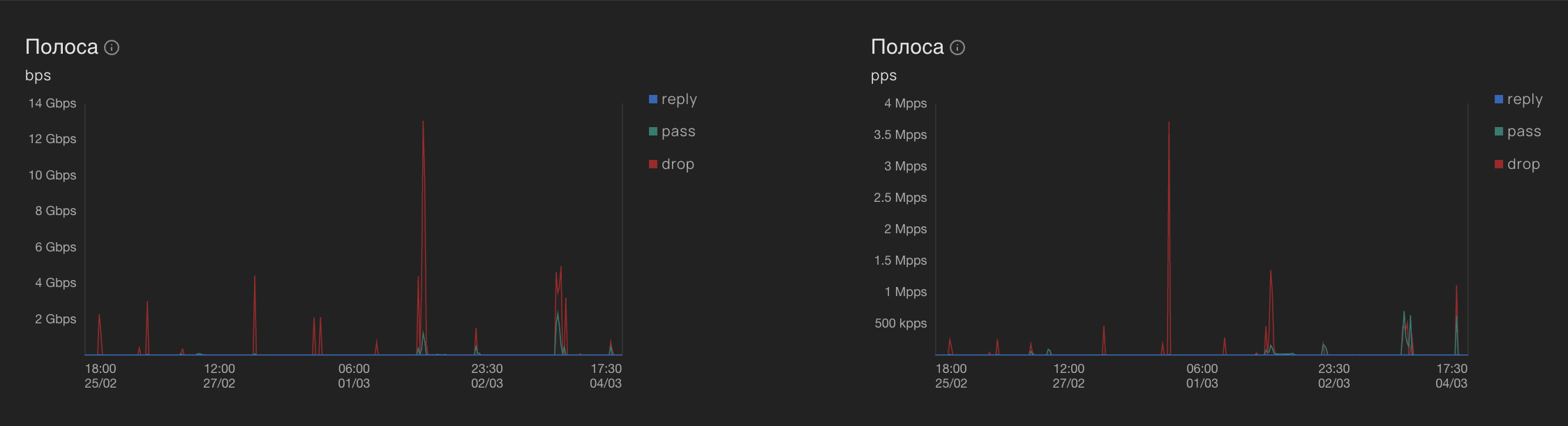

Откроется статистика двух видов: Полоса и Метки статистики.

Полоса

В разделе Полоса вы увидите объём разных видов трафика:

-

pass — входящий легитимный трафик, пропущенный к вашим серверам

-

drop — входящий нелегитимный трафик, отброшенный в ходе фильтрации

-

reply — ответные пакеты от очистителя к источнику. Отправляются в одном случае — когда система защиты запускает проверку клиента: TCP- либо DNS-аутентификацию.

Доступно два графика: бит/c (bps) и пакет/c (pps). Данные на них одинаковы, отличаются только единицы измерения.

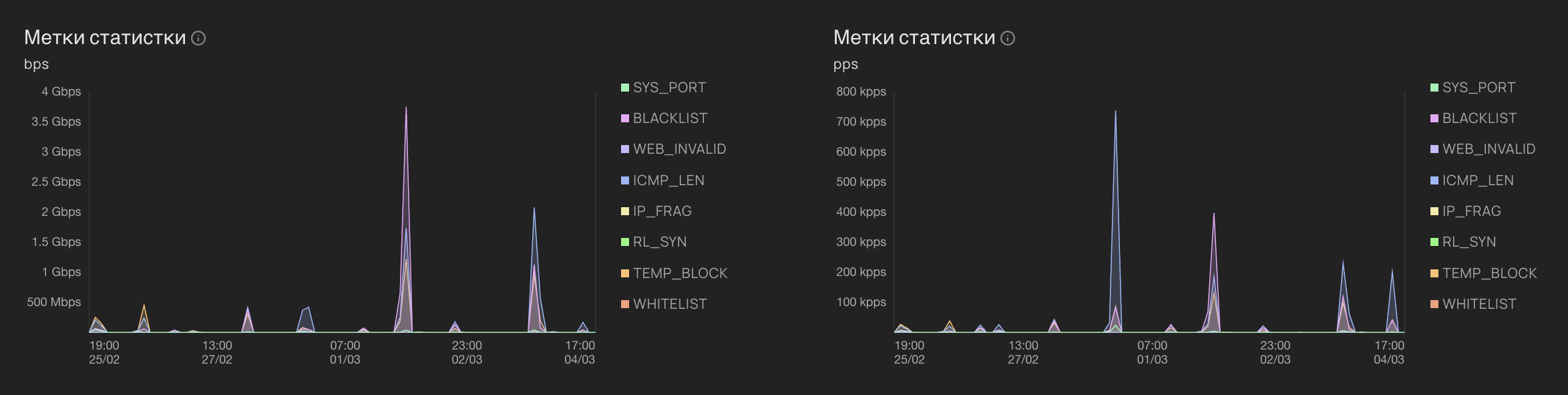

Метки статистики

В разделе Метки статистики вы увидите, сколько трафика:

-

Было заблокировано по конкретной причине

-

Пришло от IP-адресов из белого списка (такие пакеты автоматически пропускаются на ваш ресурс)

Доступно два графика: бит/c (bps) и пакет/c (pps). Данные на них одинаковы, отличаются только единицы измерения. Информация сгруппирована по меткам.

Что такое метки?

Метка — условное обозначение, которое показывает, с помощью какого правила защитного профиля был отфильтрован пакет.

Пример: существует правило отбрасывать фрагментированные IP-пакеты. К этому правилу привязана метка IP_FRAG. Получив фрагментированный пакет, очиститель отбросит его и добавит в статистику информацию: +1 пакет с меткой IP_FRAG.

Меток существует много, каждая привязана к своему правилу. В статистике вы увидите объём трафика, помеченного разными метками.

|

Трафик обычных пользователей (не из белого списка), который система защиты пропустила на ваш ресурс, не помечается отдельной меткой — то есть его не будет на графиках Меток статистики. |

В таблице ниже представлены метки, которые встречаются в разных защитных профилях. Обратите внимание:

-

Ваш профиль содержит не все метки из таблицы, а только те, что соответствуют его правилам

-

В вашей статистике могут попадаться особенные метки, которых нет в таблице — например, если ваш профиль содержит нестандартные правила защиты

| Метка | Что означает | Что происходит с таким трафиком |

|---|---|---|

ACL_ICMP |

ICMP-трафик, отличный от Echo Request и Echo Reply |

Отбрасывается |

ACL_PROTO |

Трафик с L3-протоколами, не используемыми для легитимного взаимодействия с защищаемым ресурсом |

Отбрасывается |

AMP_DNS |

Трафик, соответствующий вектору атаки DNS Amplification |

Отбрасывается |

AMP_NTP |

Трафик, соответствующий вектору атаки NTP Amplification |

Отбрасывается |

AMP_OTHER |

Трафик, соответствующий вектору атаки UDP Amplification |

Отбрасывается |

BLACKLIST |

Трафик от IP-адресов из чёрного списка |

Отбрасывается |

DNS_AUTH |

DNS-трафик, отправленный на DNS-аутентификацию |

Зависит от результатов DNS-аутентификаци: при успехе пропускается, при неуспехе отбрасывается |

FLOOD_DNS |

DNS-трафик с аномальным размером пакета |

Отбрасывается |

FLOOD_UDP |

UDP-трафик, направленный в сторону портов, на которых не ожидается трафик по данному протоколу |

Отбрасывается |

INCORRECT_ICMP |

ICMP-пакеты аномального размера |

Отбрасывается |

INCORRECT_RST |

TCP-пакеты с флагом RST, которые имеют аномальный размер |

Отбрасывается |

INCORRECT_SYN |

TCP-пакеты с флагами SYN, имеющие аномальный размер |

Отбрасывается |

IP_FRAG |

Фрагментированный IP-трафик |

Отбрасывается |

POLICER |

Трафик, превышающий общий лимит полосы — то есть лимит того, какой максимум трафика разрешено передавать на ваш ресурс (например, 800 Мбит/с) |

Отбрасывается |

RL_SYN |

IP-источник превысил лимит, отправив больше TCP SYN-пакетов в секунду, чем разрешено. Метка присваивается первому пакету, который пришёл сверх лимита. |

Отбрасывается. Весь трафик, отправленный с этого IP, в течение следующих 5 минут, будет получать метку TEMP_BLOCK и отбрасываться. |

RL_UDP |

IP-источник превысил лимит, отправив больше UDP-пакетов в секунду, чем разрешено. Метка присваивается первому пакету, который пришёл сверх лимита. |

Отбрасывается. Весь трафик, отправленный с этого IP, в течение следующих 5 минут, будет получать метку TEMP_BLOCK и отбрасываться. |

SYS_PORT |

Трафик с невалидными взаимодействиями системных портов |

Отбрасывается |

TCP_AUTH |

TCP-пакеты, не прошедшие TCP-аутентификацию |

Отбрасывается |

TCP_IGNRD |

TCP-пакеты, которые невозможно аутентифицировать — то есть все пакеты с флагами, отличными от SYN/SYN-ACK |

Отбрасывается |

TEMP_BLOCK |

Трафик с IP, который нарушил одно из правил лимитов (например, RL_UDP или RL_SYN). Метку TEMP_BLOCK получает весь трафик, отправленный с данного IP в течение 5 минут после того, как он превысил лимит. |

Отбрасывается |

WEB_INVALID |

TCP-трафик с невалидными взаимодействиями портов |

Отбрасывается |

WHITELIST |

Трафик от IP-адресов из белого списка |

Пропускается |

Если у вас есть вопросы, связанные со статистикой трафика защитного профиля, свяжитесь с нами одним из способов:

-

Персональный чат в мессенджере (если предусмотрен вашим тарифом)

-

+7 (499) 288-72-81

-

Создание тикета через панель управления

Мы с удовольствием проконсультируем.