Обзор «Защищённого DNS-хостинга»: устройство защиты, инструменты, форматы работы

«Защищённый DNS-хостинг» — это продукт, который хранит ваши DNS-записи на инфраструктуре Servicepipe, защищённой от DDoS-атак.

Говоря проще, вы размещаете зону у нас, а мы гарантируем, что ваш DNS всегда доступен — даже если атакуют миллионами запросов, зона продолжит работать.

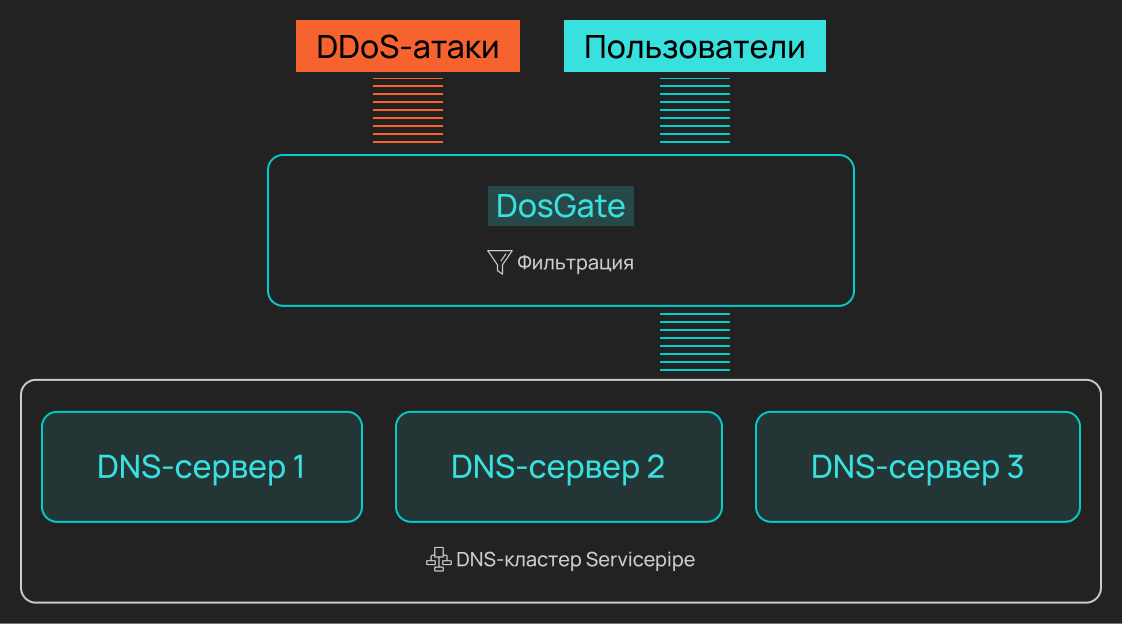

Защиту обеспечивает инфраструктура DosGate — наше решение против DDoS-атак, которым защищаем не только клиентов, но и свои продукты. DosGate фильтрует трафик ещё до того, как он достигает кластера DNS-серверов. В результате ваш домен остаётся доступным даже во время атак.

Как атакуют DNS?

Атакуют с помощью ботнетов — большого числа ботов, объединённых в одну сеть. Они отправляют большой поток запросов на DNS-серверы, обслуживающие ваш домен. Цель обычно одна: перегрузить, чтобы те перестали отвечать пользователям.

Примеры атак:

-

Массовые запросы к случайным поддоменам. Боты отправляют тысячи запросов к случайным или несуществующим поддоменам. Сервер тратит ресурсы на обработку каждого запроса — даже чтобы просто ответить «домен не найден». Обращения поступают тысячами, и в какой-то момент это перегружает инфраструктуру.

-

TCP-атаки. Хотя DNS обычно работает по UDP, DNS-серверы также могут обрабатывать запросы по TCP. Атакующие этим пользуются: открывают много TCP-подключений или отправляют запросы, вынуждающие работать по TCP (например, когда ответ не помещается в UDP), а затем удерживают эти соединения открытыми. Таблица соединений сервера заполняется, и он не может принять новые запросы.

-

Атака ANY-запросами. Запрос типа ANY просит сервер вернуть все записи домена разом. Это гораздо тяжелее, чем обработать обычный запрос. Когда ANY-запросов много, ресурсы сервера быстро исчерпываются.

Есть и другие атаки, где ваш DNS – не цель, а средство; с его помощью пытаются навредить третьим лицам. Например, при DNS Amplification злоумышленник подменяет свой IP и от чужого имени запрашивает у вашего DNS-сервера объёмные ответы. Сервер отправляет жертве большой поток трафика. Результат — DNS невольно участвует в DDoS-атаке, помогая перегрузить канал получателя. Но и вы рискуете пострадать: если ответов слишком много, они могут «забить» внешний канал DNS-сервера, и он перестанет отвечать вашим пользователям.

«Защищённый DNS-хостинг» предотвращает все эти сценарии. Трафик злоумышленников блокируется ещё до того, как достигнуть кластера DNS-серверов.

Что будет, если не защищать DNS от DDoS-атак?

Во время атаки DNS-серверы могут перестать отвечать на запросы. В результате пользователи не смогут обратиться к вашему ресурсу по его домену — например, не смогут открыть сайт.

Можно ли с помощью вашего DNS запретить доступ сотрудникам к конкретным сайтам?

Нет, такой возможности нет.

Блокировку сайтов настраивают на DNS-резолверах — они отвечают на запросы сотрудников и могут ограничить доступ к отдельным доменам. Наш продукт — DNS-хостинг: мы храним ваши записи и отдаём их резолверам.

Как защищён DNS

Наши DNS-кластеры не выходят в интернет напрямую — весь трафик к ним сначала идёт через инфраструктуру DosGate. Там проводится фильтрация: DosGate блокирует DDoS-атаки и подозрительные запросы.

Как работает защита DosGate

DosGate — это система защиты IT-инфраструктуры от DDoS-атак и сетевых угроз на уровнях L3-L7.

Для защиты нашего DNS-кластера DosGate использует механизмы, настроенные под особенности DNS-трафика. Например:

-

DNS-аутентификация (DNSAUTH). Для подозрительных UDP-запросов к DNS DosGate имитирует ответ с флагом TC (truncated) и вынуждает источник повторить запрос по TCP. Большинство ботнетов не умеют массово устанавливать TCP-соединения, поэтому атака проваливается.

-

TCP-аутентификация (TCPAUTH). DosGate отслеживает попытки установления TCP-соединений и блокирует источники, которые не завершают рукопожатие — например, так действуют боты при IP-spoof атаках и массовой рассылке только начальных TCP-пакетов.

Также DosGate отслеживает признаки аномального трафика: неожиданные source-порты, попытки отправить запросы из системных портов, фрагментированные IP-пакеты и другие паттерны, характерные для ботнетов и спуфинга.

В результате DosGate блокирует подозрительный трафик и пропускает к DNS-кластеру только легитимные запросы.

Схема работы защиты

-

Подсети наших DNS-кластеров анонсируются через BGP из инфраструктуры DosGate.

-

Все запросы к DNS проходят через DosGate. DosGate фильтрует трафик: блокирует подозрительные запросы и пропускает дальше только легитимные.

-

Очищенный трафик по L2-каналу поступает в DNS-кластер.

-

DNS-серверы формируют и отправляют ответы вашим пользователям.

Результат: зона доступна даже под крупной атакой, а пользователи получают ответы быстро и стабильно.

Инструменты

Благодаря этим инструментам «Защищённого DNS-хостинга» вы сможете управлять DNS-зонами быстро и удобно:

-

Импорт записей. Загрузите файл зоны в формате BIND, и записи сразу появятся в вашем аккаунте.

-

Экспорт записей. В любой момент можно выгрузить зону в формате BIND — удобно для резервной копии или переноса.

-

Балансировка по весам. Если у записи несколько значений, задайте каждому свой вес. Чем выше вес, тем чаще это значение будет выдаваться в ответе пользователям.

-

Балансировка по географии. Привяжите разные значения записи к разным географическим регионам. Пользователь получит значение, которое вы настроили для его страны.

-

Трансфер зоны. Можно подключить резервные серверы: поддерживаются AXFR/IXFR и NOTIFY.

-

Статистика. Для каждой зоны доступна статистика по количеству и частоте запросов записей разных типов.

-

API. Все операции — управление зонами, обновление записей, импорт и экспорт — доступны через REST-API.

Форматы работы

Наш DNS-хостинг можно использовать в двух форматах: как основной и как резервный.

Основной DNS

Это стандартный вариант DNS-хостинга. Вы управляете записями в интерфейсе Servicepipe, а мы храним вашу зону и гарантируем, что DNS-запросы к вашему домену всегда получают ответ.

Резервный DNS

В этом случае мы выступаем как резервный DNS-хостинг, который страхует вас на случай, если основной провайдер окажется недоступен. Как это работает:

-

Вы настраиваете трансфер зоны с основного DNS-сервера на резервный. Это механизм, с помощью которого резервный получает копию вашей DNS-зоны от основного.

-

Вы добавляете наш DNS как дополнительный NS-сервер у регистратора. Это означает, что для резолверов в интернете мы — полноценный авторитетный сервер для вашего домена наряду с основным.

-

Пользователи начинают обслуживаться сразу двумя DNS-провайдерами. Резолверы выбирают любой доступный NS-сервер — иногда основной, иногда резервный. Для них оба NS-адреса равноправны, и это нормально: именно так устроен DNS.

-

Если основной DNS недоступен, резолверы автоматически переключаются на резервный. Дополнительных действий не требуется: резолвер просто перестаёт получать ответы от основного NS и начинает опрашивать резервный. В результате домен продолжает резолвиться, а пользователи даже не замечают сбоя.

Подробнее о том, как происходит трансфер зоны. Мы поддерживаем стандартный механизм передачи зон AXFR/IXFR. Схема работы:

-

Ваш основной DNS-сервер отправляет нам NOTIFY, когда в зоне что-то изменилось.

-

Наш DNS получает нотификацию и сверяет

serial: если на нашей стороне значение отстаёт, запускает AXFR/IXFR-трансфер. -

Периодически наш DNS сам запрашивает SOA-запись и проверяет

serial— если значение изменилось, запускает AXFR/IXFR-трансфер. В результате, даже если произошёл сбой и основной DNS-сервер не отправил NOTIFY, наш DNS всё равно узнает об изменениях зоны и запустит обновление.

Таким образом, копия вашей DNS-зоны всегда остаётся актуальной.

Как подключить и настроить DNS

Чтобы подключить «Защищённый DNS-хостинг», оставьте заявку на сайте или свяжитесь с персональным менеджером — мы быстро всё оформим.

Дальше можно переходить к настройке. Весь процесс подробно описан в нашей продуктовой документации, поэтому вы легко настроите зоны и записи. Начните с этой статьи: Начало работы.

Если вы планируете управлять DNS через API, используйте API-документацию.

По всем вопросам пишите нам на support@servicepipe.ru — проконсультируем, поможем всё подключить и настроить.