Объект мониторинга

Что такое объект мониторинга, как помогает распознать DDoS-атаку, почему объектов может быть несколько.

Что это

Объект мониторинга — это набор пороговых значений трафика, который устанавливается для ваших IP-адресов или подсетей.

Проще говоря, это граница допустимой нагрузки: какой объём трафика считать нормой, а какой — DDoS-атакой.

Как работает

Объект мониторинга является конфигурацией для системы анализа. С ним система работает как «датчик»:

-

Непрерывно анализирует трафик к указанным IP-адресам или подсетям на уровнях L3/L4

-

Сравнивает объём трафика с установленными порогами

-

Если порог превышен, сигнализирует о сетевой аномалии

Так наша защита понимает, где заканчивается нормальный трафик и начинается DDoS-атака.

Из чего состоит

Один объект мониторинга включает в себя:

-

Название защищаемого ресурса. Его вы увидите в панели управления. Обычно используется комбинация из обозначения сегмента инфраструктуры и названия сервиса. Например:

company_dns,company_sipилиcompany_nat. -

IP-адреса или подсети, которые необходимо защищать.

-

Пороги детекции. Правила, по которым система распознаёт аномалию. Каждый порог объединяет в себе:

-

Тип подсчёта трафика. Определяет, как именно система считает нагрузку — суммарно для всего объекта мониторинга (

global), индивидуально для каждого IP-адреса (local) или по группам адресов (subnet). -

Вектор атаки. Указывает, по какому протоколу, порту или флагу пакета нужно анализировать трафик (например,

tcp-syn-flood,dns-flood,udp-floodилиip-fragment-flood). -

Статический лимит. Значение в

байтахилипакетах, при превышении которого нагрузка считается аномальной.

-

Пример объекта:

name: company_main # Имя объекта

cidrs:

- 192.0.2.0/24 # IP-адреса получателей

rules: # Блок порогов

- type:

- global # Тип подсчёта

units:

- bytes # Единицы измерения

vectors:

- dns-flood # Вектор

limit-threshold: 100000000 # Статический лимитКак создаётся

Созданием и настройкой объектов занимаются наши инженеры во время подключения защиты — вам не нужно настраивать их самостоятельно.

Процесс проходит в три этапа.

1. Заполнение опросника

Заполните опросный лист, который пришлют наши инженеры. Список IP-адресов или подсетей — это необходимый минимум, который нужно указать, чтобы мы могли создать объекты и запустить защиту.

Но если у вас есть специфический трафик или особые лимиты — обязательно укажите их в этом листе. Так мы сразу настроим защиту под ваш ресурс, чтобы она не принимала резкие всплески штатной нагрузки за атаку.

2. Определение количества объектов

На основе ваших данных мы сгруппируем IP-адреса в объекты мониторинга. Главный критерий здесь — объём трафика:

-

Если нагрузка на все ваши ресурсы примерно одинаковая, объединим их в один объект мониторинга и зададим для него общий порог, рассчитанный на суммарный трафик

-

Если же у некоторых сервисов нагрузка заметно отличается от остальных, создадим для них отдельные объекты и настроим собственные пороги

Разберём на примере, зачем бывает нужно несколько объектов мониторинга.

Предположим, у вас есть сайт и почтовый сервер. В норме у вашего сайта легитимный пиковый трафик достигает 5000 пакетов/сек, у почтового сервиса — 100 пакетов/сек. Если объединить их в один объект мониторинга, то порог детекции нужно устанавливать так: сложить их пиковые нагрузки (5000+100=5100) и добавить 10-15% сверху — получится порог около 5600-5900 пакетов/сек.

В этом сценарии, если кто-то начнёт атаковать почту со скоростью 1000 пакетов/сек, суммарный трафик на сайт+почту в большинстве случаев не достигнет порога в 5600-5900. Защита не распознает атаку и не сможет заблокировать.

Поэтому мы разделим сайт и почту на два объекта мониторинга:

-

Сайт — порог 5500-5800 пакетов/сек

-

Почту — порог около 150 пакетов/сек

В результате, если начнётся атака на почту в 1000 пакетов/сек, система анализа её зафиксирует — и наша защита заблокирует трафик атаки.

| Обычно мы создаём отдельные объекты мониторинга для высоконагруженных NAT-адресов и сервисов с небольшим трафиком (почты, DNS и SIP-шлюзов). |

3. Установка порогов детекции

На том этапе установим для каждого объекта мониторинга порог детекции.

Если в опроснике вы указали лимиты для своих сервисов — мы учтём их при настройке порогов.

В остальных случаях используем проверенную методику: в течение первой недели после подключения наблюдаем за трафиком к вашим подсетям и фиксируем реальные пики нагрузки. Затем выставляем финальные пороги с запасом — примерно на 10–15% выше максимального значения за этот период.

Такой буфер устанавливается для снижения риска ложноположительных срабатываний (false positive). Если в определённые даты вы ожидаете аномально высокий трафик (например, в «чёрную пятницу»), заранее предупредите нашу техническую поддержку. Инженеры скорректируют пороги под ожидаемую нагрузку, чтобы защита работала корректно.

Если вы заметите деградацию легитимного трафика или пропуск атак — свяжитесь с поддержкой. Наши инженеры оперативно доработают настройки.

Как участвует в отражении атак

Система анализа использует объекты мониторинга как эталон: он сверяет текущую нагрузку на ваши IP-адреса с заданными порогами, чтобы отличить нормальный трафик от DDoS-атаки.

Как это работает: система анализа работает по принципу семплирования — не пропускает через себя весь поток данных целиком, а получает только его копию (один пакет из каждых 250). Это позволяет видеть ситуацию в реальном времени и не создавать нагрузку на сеть.

Полученные данные система анализа сопоставляет с настройками объекта мониторинга и подсказывает, куда направить трафик: напрямую на ваши IP-адреса или в систему фильтрации.

Ниже разберём этот процесс на примере объекта с порогом для UDP-трафика в 40 000 пакетов/сек (pps).

Обычный режим

-

Система анализа получает «снимки» пакетов и видит, что нагрузка на IP-адреса объекта составляет 20 000 pps.

-

Объект подсказывает системе анализа, что для данных адресов такая нагрузка безопасна и является нормой.

-

Трафик к IP-адресам объекта идёт напрямую.

-

Система анализа фиксирует показатели и наблюдает за ситуацией, не вмешиваясь в работу сети.

Обнаружение аномалии

-

Система анализа фиксирует, что нагрузка на IP-адреса объекта подскочила до 100 000 pps.

-

Сверяет цифры с порогом в объекте (40 000 pps) и распознаёт атаку.

-

Даёт команду маршрутизатору направить поток трафика в систему фильтрации — процесс перевода занимает до 1 секунды.

-

Система фильтрации отсеивает вредоносные пакеты.

-

Очищенный трафик доходит до целевых IP-адресов.

Завершение аномалии

-

Система анализа видит спад нагрузки до прежних 20 000 pps.

-

Выжидает некоторое время, чтобы убедиться в стабильности показателей.

-

Фиксирует завершение атаки и даёт команду маршрутизатору направлять трафик напрямую к IP-адресам объекта.

-

Переходит в режим ожидания и спокойного наблюдения.

Работа с объектом

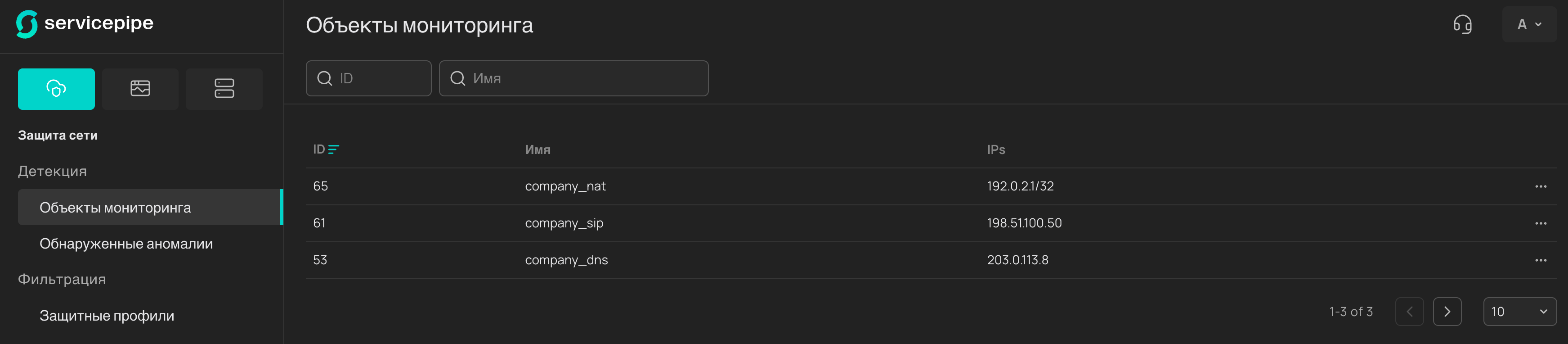

Все объекты мониторинга доступны в панели управления в разделе Защита сети → Объекты мониторинга.

По каждому объекту выводится базовая сводка:

-

ID— уникальный идентификатор объекта в системе -

Имя— название защищаемого объекта -

IPs— адреса или подсети, которые закреплены за этим объектом и находятся под защитой

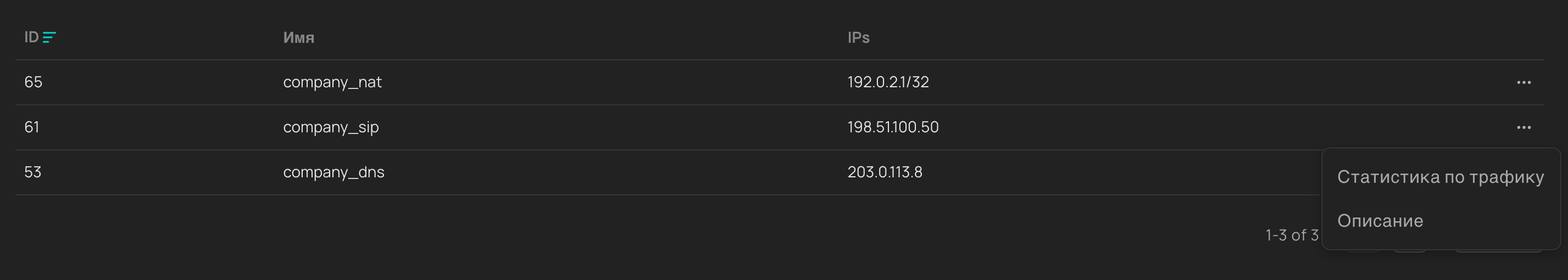

Вся работа с объектом ведётся через меню — оно открывается по клику на три точки (…) в конце строки. Там находятся два инструмента:

-

Статистика по трафику— раздел для мониторинга сетевой активности. Здесь можно посмотреть графики нагрузки в реальном времени. Подробнее читайте в статье Статистика по трафику объекта мониторинга. -

Описание— текстовая заметка. Укажите назначение объекта, чтобы легко находить его в списке.