Настройка единого входа (SSO)

Что такое SSO-подключение и как его настроить для вашего аккаунта.

Что такое SSO

SSO (Single Sign-On, технология единого входа) — это способ входа в панель Servicepipe через корпоративную учётную запись вашей компании.

Сотрудники смогут заходить в Servicepipe с теми же логином и паролем, что и в других рабочих сервисах. Доступами управляете вы: отключили человека в своей системе — он больше не сможет пройти аутентификацию в нашей панели.

Что такое SSO-подключение

SSO-подключение — это набор настроек для интеграции панели управления Servicepipe с вашей корпоративной системой аутентификации.

Вы создаёте такое подключение через наш интерфейс, экспортируете готовый файл с настройками, загружаете его в свою систему — и SSO работает.

Особенности и ограничения

-

Управлять настройками SSO могут только пользователи с ролью

Администратор. -

Доступно два режима работы SSO-подключения: опциональный и принудительный. При «Опциональном SSO» пользователь сам решает, как зайти в панель (через SSO или по паролю). «Принудительный SSO» заставляет всех логиниться только через SSO — пользователи больше не могут входить по паролю.

-

В аккаунте может быть активно только одно SSO-подключение. Если вы добавили несколько подключений, только одно из них может работать — остальные будут в режиме «Выключено».

-

Пользователи не создаются автоматически при входе через SSO. Нужно создать их вручную: отправьте сотрудникам приглашения в аккаунт на их корпоративные имейлы — после этого они смогут входить через SSO.

-

Настройки SSO применяются ко всем пользователям аккаунта. Невозможно включить SSO для кого-то конкретного — оно включается/выключается сразу для всех.

-

Передача прав или ролей из сторонних систем не поддерживается. Например, если в вашей сети сотрудник — администратор, это не значит, что в нашей панели он тоже станет администратором. Пользователь входит с ролью, которую вы ему назначили при создании. Роль можно изменить в настройках.

-

Для сопоставления пользователей используется только имейл, другие данные при авторизации не учитываются. Проще говоря, в нашей системе и в вашей у пользователя должен быть указан один и тот же имейл — иначе он не сможет войти через SSO.

Как работает

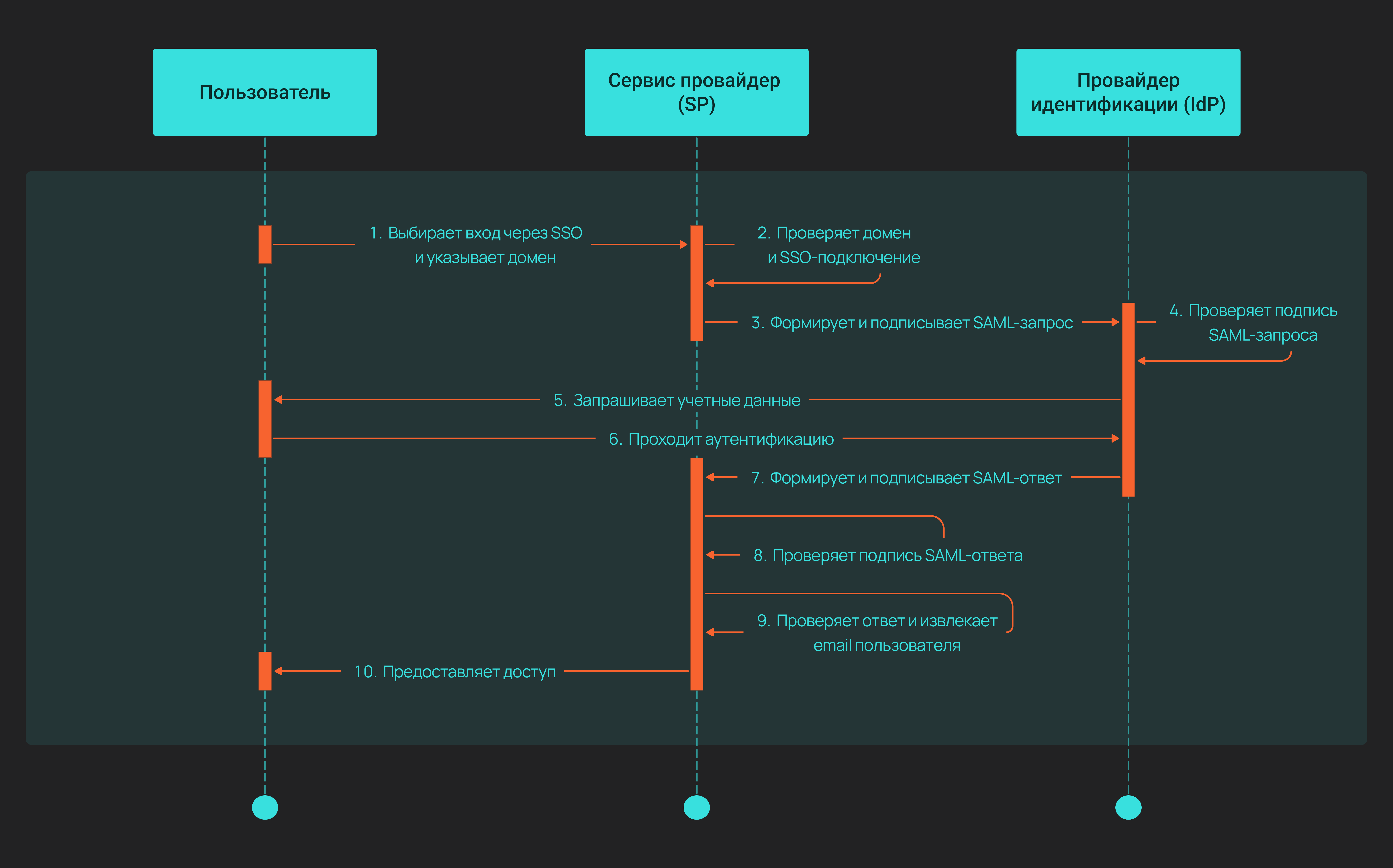

В авторизации через SSO участвуют три стороны:

-

Пользователь — сотрудник компании, который заходит в панель управления.

-

Сервис-провайдер (Service Provider, SP) — сервис, который предоставляет услуги и запрашивает подтверждение личности. В данном случае это мы, Servicepipe.

-

Провайдер идентификации (Identity Provider, IdP) — ваша корпоративная система (например, Keycloak или ADFS), которая хранит данные сотрудников и подтверждает их личность.

Обмен данными происходит по протоколу SAML 2.0, который позволяет системам безопасно подтверждать личность пользователя. Учётные данные не покидают корпоративную систему, а SP получает только результат аутентификации.

Для отправки SAML-сообщений используем метод HTTP Redirect binding. Это значит, что все данные передаются в виде параметров прямо в URL-адресе через браузер пользователя. Он по очереди перенаправляет запросы между двумя системами, пока вход не будет завершён.

Ниже показано, как этот процесс выглядит на практике.

Разберём каждый шаг подробнее:

-

Пользователь на странице авторизации выбирает

Войти через SSOи указывает корпоративный домен. -

SP проверяет, связан ли этот домен с настроенным SSO-подключением.

-

SP формирует запрос на авторизацию (SAML AuthnRequest) и подписывает его своим приватным ключом.

В параметрах ссылки для редиректа на сторону IdP передаются:

-

SAMLRequest— XML-запрос на авторизацию, закодированный в Base64. -

SigAlg— алгоритм шифрования подписи (мы используем SHA-256). -

Signature— подпись, которую IdP должен проверить с помощью публичного сертификата SP.Пример запроса:https://idp.example.com/saml?SAMLRequest=*********&SigAlg=http%3A%2F%2Fwww.w3.org%2F2001%2F04%2Fxmldsig-more%23rsa-sha256&Signature=********Вместо символов * в ссылке будут передаваться данные в кодировке Base64.

-

-

IdP принимает запрос и проверяет его подпись с помощью публичного сертификата SP.

-

Если подпись верна, IdP отображает пользователю форму для ввода учётных данных.

-

Пользователь проходит аутентификацию на стороне IdP в соответствии с корпоративными политиками безопасности.

-

После успешной аутентификации IdP формирует ответ (SAML Response) и подписывает его своим приватным ключом.

В составе ответа мы ожидаем получить три параметра:

-

SAMLResponse— зашифрованный или незашифрованный XML-ответ в кодировке Base64. -

SigAlg— алгоритм шифрования подписи (используйте SHA-256). -

Signature— подпись, которую будем сверять с помощью публичного сертификата IdP.Пример ответа:https://console.servicepipe.ru/single-sign-on?SAMLResponse=*********&SigAlg=http%3A%2F%2Fwww.w3.org%2F2001%2F04%2Fxmldsig-more%23rsa-sha256&Signature=********Вместо символов * в ссылке будут передаваться данные в кодировке Base64.

Если какой-то из параметров будет отсутствовать, система посчитает ответ невалидным и не сможет его обработать.

-

-

SP получает SAML Response и проверяет подпись с помощью публичного сертификата IdP.

-

SP проверяет, что ответ получен от доверенного IdP и ещё актуален. Если всё в порядке, извлекает корпоративный имейл и ищет по нему пользователя на своей стороне.

-

Если пользователь с таким имейлом существует в панели, создаётся сессия авторизации. Она действует 24 часа, после чего потребуется повторный вход.

|

Как настроить

|

Перед началом убедитесь, что:

|

Шаг 1. Создайте SSO-подключение в Servicepipe

1. В панели управления откройте меню пользователя в верхнем правом углу и выберите Настройки аккаунта.

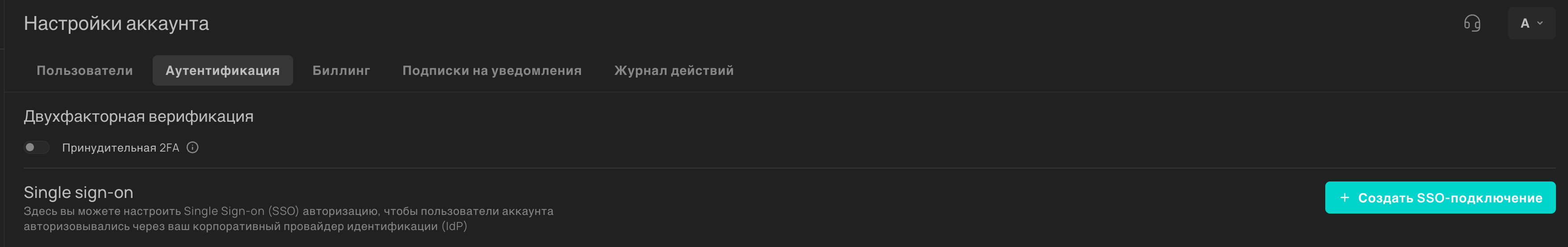

2. Перейдите на вкладку Аутентификация и нажмите кнопку + Создать SSO-подключение.

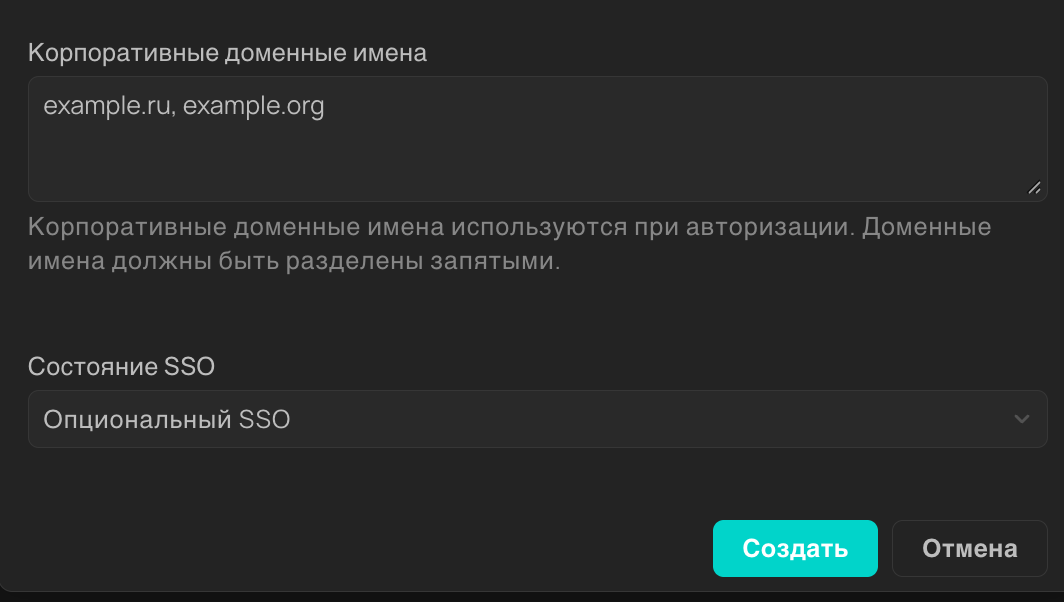

3. В открывшемся окне заполните все поля.

В данном случае провайдер идентификации (IdP) — это ваша корпоративная система, а провайдер услуг — мы (Servicepipe).

| Название поля | Описание | Где взять данные | Пример |

|---|---|---|---|

ID провайдера идентификации |

Уникальный идентификатор IdP |

В настройках на стороне IdP |

|

URL страницы авторизации |

Адрес страницы вашего провайдера идентификации, куда Servicepipe перенаправит пользователя для входа |

В настройках на стороне IdP |

|

Публичный сертификат |

Публичный сертификат вашего провайдера в формате PEM. Нужен для проверки подписей SAML-ответов.

|

В настройках на стороне IdP |

|

Публичный сертификат провайдера услуг |

Публичный сертификат Servicepipe в формате PEM. Используется провайдером идентификации для проверки подписи SAML-запросов. |

Сгенерируйте самостоятельно. Это не готовый файл, его нужно создать с нуля — например, в настройках IdP или через сторонний генератор сертификатов. Созданный вами сертификат и будет считаться сертификатом Servicepipe. Данные сертификата должны быть разделены на строки по 64 символа. |

|

Приватный ключ провайдера услуг |

Приватный ключ Servicepipe в формате PEM. Используется для подписи SAML-запросов. |

Используйте ключ, который был создан вместе с сертификатом выше. Данные ключа должны быть разделены на строки по 64 символа. Ключ хранится на стороне Servicepipe и не передаётся провайдеру идентификации. |

|

Корпоративные доменные имена |

Ваши корпоративные домены, связанные с этим SSO-подключением. По ним Servicepipe определяет, какой провайдер идентификации использовать при входе пользователя. |

Укажите домены вручную через запятую. Домены должны быть уникальны в рамках системы. |

example.ru, ex.org |

Состояние SSO |

Режим работы SSO-подключения. Определяет, как пользователи могут входить в сервис. |

Выберите вариант из списка:

|

|

4. Когда все поля будут заполнены, нажмите кнопку Создать.

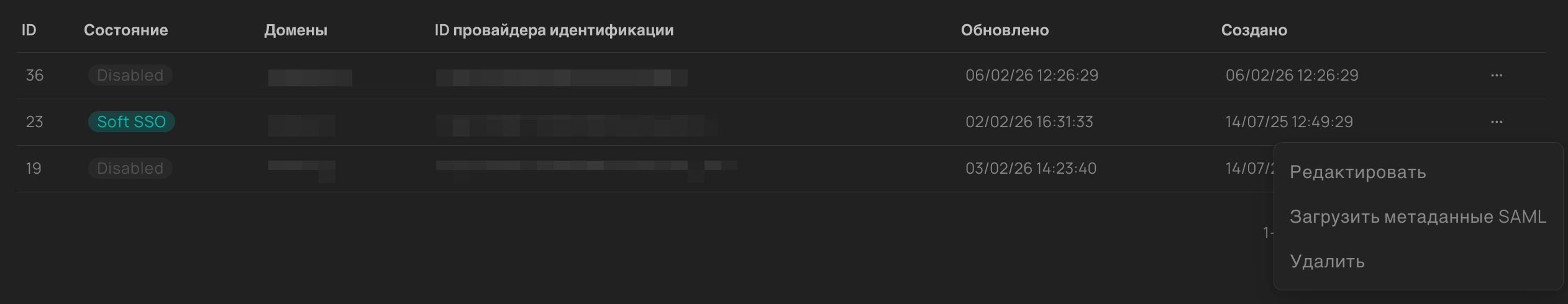

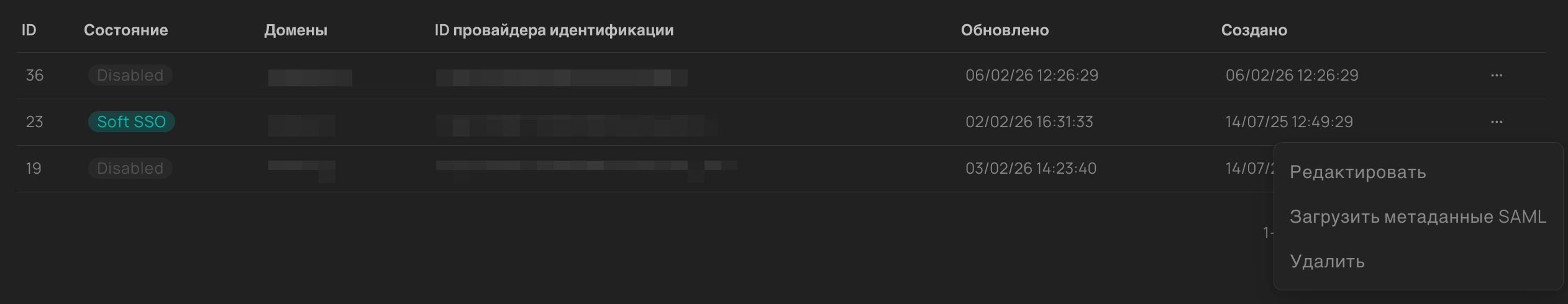

Подключение появится в списке на вкладке Аутентификация.

Шаг 2. Завершите настройку на стороне IdP

Теперь нужно передать настройки SSO-подключения вашему провайдеру идентификации. Для этого используются SAML-метаданные — XML-файл с технической информацией, который поможет:

-

Распознать Servicepipe как доверенный сервис

-

Понять, куда возвращать пользователя после успешной аутентификации

-

Использовать корректные параметры и сертификаты при обмене данными

Что нужно сделать:

-

Найдите на вкладке

Аутентификациясозданное SSO-подключение. -

Нажмите на три точки (

…) и выберитеЗагрузить метаданные SAML. -

Загрузите полученный файл в ваш провайдер идентификации.

Шаг 3. Проверьте авторизацию

После заполнения всех параметров в Servicepipe и на стороне провайдера идентификации убедитесь, что авторизация работает. Для этого:

-

Перейдите на страницу авторизации и выберите

Войти через SSO. -

В поле

Корпоративный доменукажите домен, который вы задали в настройках SSO-подключения. -

Нажмите

Войти через SSO. -

На странице провайдера идентификации введите корпоративные учётные данные.

Если всё настроено корректно, после аутентификации вы попадёте в панель управления.

Если вход не работает, убедитесь, что:

-

Домен указан без ошибок и совпадает с доменом в настройках SSO-подключения

-

SSO-подключение создано и включено

-

SAML-метаданные загружены в провайдер идентификации

-

Введённые учётные данные действительны на стороне IdP

Если после проверки вход по SSO по-прежнему не работает, напишите на support@servicepipe.ru — поможем разобраться.

Возможные ошибки и пути решения

Ошибка «The identity provider returned valid assertion data, but we could not find a user account associated with this email. Please ensure your administrator has created an account for you and try again»

Почему это происходит. Аутентификация на стороне вашего провайдера (IdP) прошла успешно, но в панели управления Servicepipe нет пользователя с таким корпоративным имейлом.

Мы не поддерживаем автоматическое создание или обновление учётных записей (автопровижининг) при их изменении на стороне вашего IdP. Это значит, что при использовании SSO пользователь не появится в нашей панели автоматически.

Как исправить:

-

Убедитесь, что администратор добавил пользователя в нашу панель под его корпоративным имейлом. Сделать это можно в настройках аккаунта на вкладке

Пользователи— там отображается полный список пользователей, у которых есть доступ к панели. -

Проверьте, чтобы имейл в вашей корпоративной системе (IdP) полностью совпадал с тем, что заведён у нас.

-

Если нужного сотрудника нет в списке, добавьте его вручную — отправьте приглашение в аккаунт на его корпоративный имейл. После этого он сможет входить через SSO.

Ошибка «We were not able to decrypt the Identity Provider response. Please check the Identity Provider certificate»

Почему это происходит. Ответ от IdP не соответствует стандарту XML-документа, либо содержит некорректный параметр Issuer — уникальный идентификатор, по которому мы понимаем, что ответ пришёл именно от вашего провайдера и ему можно доверять.

Как исправить. Свяжитесь с техподдержкой — проанализируем ваш запрос и поможем устранить причину.

Ошибка «The Identity Provider response does not contain all required parameters (Issuer, NameID, NotOnOrAfter). Please contact the support team»

Почему это происходит. Ответ от IdP является валидным XML-документом, но мы не смогли его обработать по одной из причин:

-

На стороне IdP используются некорректные сертификаты или алгоритм шифрования (мы работаем с RSA-SHA256).

-

В расшифрованном ответе отсутствует один из обязательных параметров:

-

Issuer— уникальный идентификатор вашего провайдера. По нему мы понимаем, что ответ пришёл именно от вашей системы и ему можно доверять. -

NameID— корпоративный имейл пользователя. По нему мы находим сотрудника в нашей панели управления и разрешаем вход. -

NotOnOrAfter— «срок годности» ответа. Мы проверяем этот параметр, чтобы убедиться, что документ актуален.

-

Как исправить:

-

Убедитесь, что в настройки вашего IdP загружены актуальные метаданные SSO-подключения из нашей панели управления.

-

Если вы используете шифрование ответов, проверьте, что на стороне IdP выбран алгоритм RSA-SHA256.

-

Проверьте, что в SAML-ответ попадают поля Issuer, NameID и NotOnOrAfter. Например, в Keycloak эти параметры обычно передаются автоматически, но в других системах их может потребоваться включить вручную.

Ошибка 414 Request URl Too Large при прохождении аутентификации на стороне провайдера (IdP)

Почему это происходит. Это связано с настройками вашего IdP и методом передачи данных, который мы поддерживаем — HTTP Redirect binding.

IdP передаёт нам данные об аутентификации пользователя прямо в URL-адресе. Если в ответ попадают роли пользователя или дополнительные метаданные, которые не требуются для доступа к нашей панели, ссылка становится слишком длинной. Сервер не может её обработать и прерывает соединение с ошибкой 414.

| Альтернативные способы передачи (например, POST binding), где данные передаются в теле ответа и не имеют таких ограничений по длине, недоступны. |

Как исправить. Уменьшите объём передаваемых данных в настройках IdP. Оставьте только корпоративный имейл и отключите передачу лишних атрибутов (телефон, должность) или профилей — для входа в панель эта информация не требуется.

Не могу войти по SSO, а вход по логину и паролю отключён

Почему это происходит. У вас одновременно:

-

включен режим «Принудительный SSO» — он блокирует вход в панель по логину и паролю для всех пользователей, войти можно только через SSO;

-

SSO-подключение перестало работать — такое может случиться, например, если в настройках допущена ошибка или на стороне IdP обновились сертификаты безопасности/изменились настройки сервера.

В этом случае в аккаунт войти невозможно.

Как исправить. Свяжитесь с техподдержкой — мы экстренно отключим «Принудительный SSO» и поможем восстановить доступ к аккаунту.

Как управлять

На вкладке Аутентификация можно управлять подключением прямо из списка:

-

Редактирование: нажмите на три точки (

…) в конце строки и выберитеРедактировать. Здесь вы сможете изменить любые параметры подключения. -

Удаление: нажмите на три точки (

…), выберитеУдалитьи подтвердите удаление. Восстановить удалённое подключение невозможно.